Es gibt sie noch. Die Regale mit den Videokassetten aus grauer Vorzeit, die immer wieder unerlaubt im Unterricht herhalten müssen, wenn es um das Zeigen vorgeblich legendärer Verfilmungen literarischer Kleinode geht um eigentlich nur beweisen zu können, dass der Film eh nicht an das Original herankommt – stimmt ja auch: Die Hälfte des Films ist durch Bildstörungen und Tonaussetzer sowieso nicht zu sehen.

www.ml-media.martinlietz.de / pixelio.de

Dann kam die DVD. Endlich ohne Schwierigkeiten zu bestimmten Kapiteln springen oder sogar Wiederholungsschleifen programmieren. Das Interface des DVD-Players sah auch ähnlich aus wie das des VHS-Rekorders und der Fernseher darüber ist noch ein Fernseher – kennt man also. Dumm nur, dass extern gelagerte Sicherheitskopien von Original-CDs, natürlich mit allen Vorführrechten, in stundenlanger Kleinarbeit am heimischen PC gefertigt, in manchen Playern einfach nicht laufen wollten. DVD‑R, DVD+R, DVD-RW, DVD+RW, DVD-RAM – frisst er es oder frisst er es nicht? Film oder Stillarbeit – das ist hier die Frage!

Wäre es nicht schön…

- … wenn ich frei wählen könnte, mit welchem Gerät ich eine Datei abspiele?

- … wenn unterschiedliche Geräte zur Wiedergabe in einer Schule zur Verfügung stünden?

- … wenn ich meine Dateien auch mit anderen teilen könnte?

- … wenn andere gleichzeitig zeitversetzt die gleiche Datei abspielen könnten?

- … wenn ich das Interface vorgebe und nicht so eine blöder, langhaariger Administrator?

Mit digitalen Medien geht das erstmal prinzipiell. Man braucht aber immer sowas wie einen Computer für die Wiedergabe. Dabei funktioniert das mit den DVD-Playern doch ganz gut.

DLNA als Lösungsansatz

DLNA (manchmal auch upnp) ist eine klassische Middlewarelösung: Ein Server kümmert sich um das Auffinden und Indizieren von Medien und kommuniziert mit verschiedenen Endgeräten, Programmen oder Apps („Clients“) z.B.

- ein Notebook mit Windows Media Player

- ein Handy/Tablet mit entsprechender App

- ein Beamer mit eingebautem DLNA-Client

- ein Flachbildfernseher

- eine Streamingbox, z.B. eine WD-Live

Nicht umsonst habe ich exemplarisch auf eine WD-Live verwiesen: Man kann so eine Kiste einfach mit in den Fernsehwagen packen, sie fühlt sich an wie ein größenwahnsinniger SAT-Receiver, den man von zu Hause kennt (und meist bedienen kann, da Fernsehen ja eine weit verbreitete Kulturtechnik darstellt).

Mit DLNA steuern nerdige Menschen schon heute ihre Hifi-Komponenten z.B. vom iPad aus, da DLNA auch die Steuerung von Playern („Renderern“) über das Netzwerk zulässt. Man kann die Fernbedienung der Streamingbox oder das eigene Handy nehmen – ganz nach Wunsch und Gewohnheit.

Sehr viele Geräte sind DLNA-fähig, z.B. bestimmte externe Festplatten, sodass man sich um die Konfiguration nicht zu kümmern braucht: Die Platte (nachvollziehbare Ordnerstruktur vorausgesetzt) mit Medien befüllen, ins Schulnetzwerk einbinden und schon kann es losgehen.

DLNA-Server senden per UDP. Es ist ihnen schnurzpiepe, ob die Daten auf der Gegenseite ankommen, weil Streaming nunmal zeitkritisch ist und Fehlerkorrektur da nur stört oder das ganze Medium dann stockt – kennt man von YouTube-Videos bei schmaler Anbindung.

DLNA-Server selbst gemacht

Mediatomb ist ein freier DLNA-Server, der oft zum Einsatz kommt. Er lässt sich auf allen Debianderivaten (auch bei IServ…) mit einem

apt-get install mediatomb

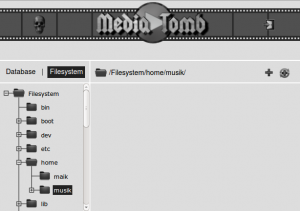

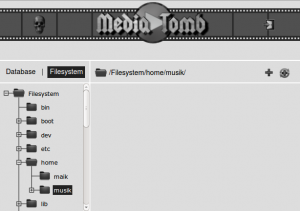

auf die Platte holen und funktioniert dann auch schon „out-of-the-box“. Das Webinterface des Servers ist unter dem Port 49152 zu erreichen (muss ggf. noch aktiviert werden, s.u.) und sieht dann so aus:

Ein Klick oben auf „Filesystem“ ermöglicht das Browsen durch das Dateisystem des Servers. In diesem Beispiel liegen die Mediendateien unter /home/musik. Ein Klick auf das Pluszeichen oben rechts sorgt dafür, dass nun die Medien des selektierten Ordners in den Katalog des Medienservers aufgenommen werden. Man kann das auch automatisieren und einen Ordner regelmäßig scannen lassen. Dabei liest Mediatomb natürlich auch ID-Tags aus und stellt so zusätzliche Sortierfunktionen, etwa nach Interpret oder Titel bereit. Für unsere Lösung an der Schule habe ich noch folgende Veränderungen an der Konfigurationsdatei vorgenommen, die man bei Debianderivaten unter

/etc/mediatomb/config.xml

findet:

<ui enabled=„yes“ show-tooltips=„yes“>

<accounts enabled=„yes“ session-timeout=„30“>

<account user=„mediatomb“ password=„geheim“/>

</accounts>

</ui>

<name>MediaTomb</name>

Unter <ui> wird die Oberfläche eingeschaltet, der Passwortschutz für das Webinterface aktiviert und ein Name festgelegt, mit dem sich der Server beim Client meldet.

<import hidden-files=„no“>

<filesystem-charset>UTF‑8</filesystem-charset>

<metadata-charset>UTF‑8</metadata-charset>

Etwas weiter unten sorgen zwei zusätzliche Einträge dafür, dass Umlaute und Sonderzeichen korrekt umgesetzt und an den Client weitergegeben werden.

Wenn man auf einem IServ mediatomb in einem beliebigen Gruppenverzeichnis suchen lässt (besser ist allerdings eine eigene VM oder ein eigener physikalischer Medienserver), kann ich z.B. abends eine Datei ins Schulnetzwerk hochladen, die dann im gesamten Netzwerk von beliebigen DLNA-fähigen Geräten genutzt werden kann – ganz automatisch.

Ja, gibt’s denn dafür nicht das Internet?

Jein. In Niedersachsen sind viele sehr viele Medien inkl. Schulfunksendungen Landeslizenzen erworben worden, die nur innerhalb des Schulnetzes weiterverbreitet werden dürfen. Weiterhin kann ich notwendige Bandbreiten innerhalb des Schulnetzes um den Faktor 10–20 günstiger garantieren als über UMTS/LTE und Co. Ich finde den Gedanken reizvoll, dass ich auch SuS eine Datei zentral nur Verfügung stellen kann, die sie dann in ihrem Tempo mit z.B. dem eigenen Handy nutzen können – einfach durch eine kurze Navigation im DLNA-Client, so lange sie im Schulnetz eingebucht sind. Nicht zu verachten finde ich, dass jemand, der von einem Videorekorder kommt, sich bei einer Streamingbox weit weniger umstellen muss als bei z.B. einer Rechner-/Beamerkombination – es ist auch eine Fernbedienung mit Play/Stop/RW/FF/Pause. Die Vielzahl der verwendbaren Endgeräte und Oberflächen (Apps) dürfte jedem etwas bieten.

Nachteile

DLNA ist für den Consumerbereich konzipiert, d.h. es sollte schnell und unkompliziert laufen. Daher bringt DLNA keine Nutzerverwaltung mit. Jeder im Netzwerk kann mit dem DLNA-Server kommunizieren, der deshalb immer auf einer separaten Maschine laufen sollte. Aktive Renderer können von jedem Client aus gesteuert werden: Ich kann als Schüler sehen, dass auf dem Fernseher im Gebäude x gerade Film y läuft und diesen stoppen oder gar durch einen anderen Film vom Medienserver ersetzen. Das lässt sich aber mit Firewall- und Routingeinstellungen in den Griff bekommen – oder durch pädagogische Vereinbarungen lösen.

![]()

![]()

![]()